Los vehículos eléctricos son vulnerables a ataques informáticos debido a que los sistemas de carga rápida presentan amenazas cibernéticas

Las vulnerabilidades de los sistemas de carga rápida dejan a los vehículos eléctricos expuestos a ataques informáticos y disrupciones.

Los ingenieros del Southwest Research Institute (SwRI) han descubierto que los vehículos eléctricos (VE) que utilizan sistemas de carga rápida directa enfrentan algunas vulnerabilidades graves, lo que los deja susceptibles a piratería y posibles interrupciones durante el proceso de carga.

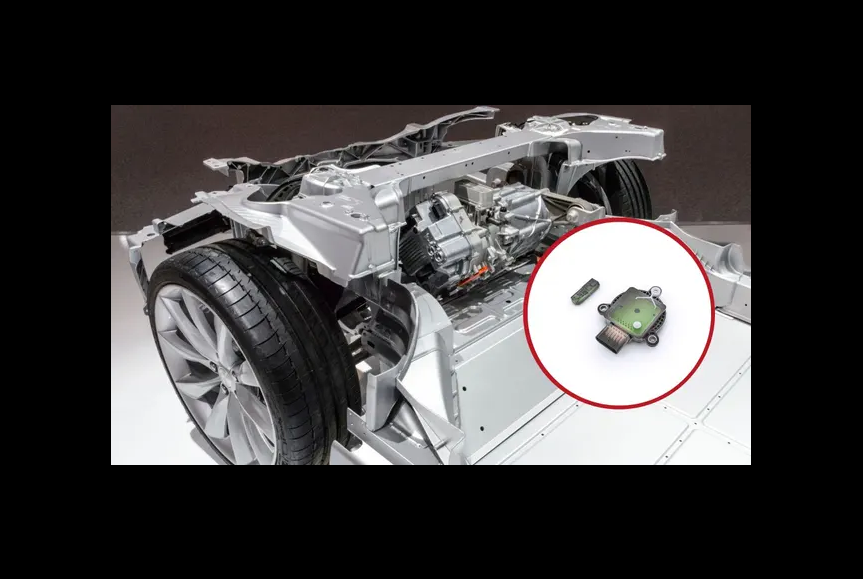

La carga rápida directa es ampliamente reconocida como el método más rápido y más común para cargar vehículos eléctricos. Esta tecnología opera a altos voltajes y depende en gran medida de la comunicación por línea eléctrica (PLC). La PLC facilita la transmisión de datos de la red inteligente entre los vehículos y el equipo de carga.

Sin embargo, el equipo de SwRI explotó con éxito vulnerabilidades en la capa PLC, obteniendo acceso a claves de red y direcciones digitales tanto del cargador como del vehículo.

Además, el equipo desarrolló un dispositivo de tipo adversario en el medio (AitM) equipado con software especializado y una interfaz de sistema de carga combinada modificada. Con este dispositivo, los evaluadores pueden interceptar el tráfico entre los vehículos eléctricos y los equipos de suministro de vehículos eléctricos (EVSE), que se utilizan principalmente para la recopilación de datos, el análisis y los posibles ataques.

Durante las pruebas, el equipo también descubrió una generación de claves no segura en chips más antiguos, lo que se confirmó mediante una investigación en línea.

Fallos de seguridad en las comunicaciones entre el vehículo y el cargador

“A través de nuestras pruebas de penetración, descubrimos que la capa PLC estaba mal protegida y carecía de cifrado entre el vehículo y los cargadores”, dijo Katherine Kozan, ingeniera de SwRI .

Esta investigación forma parte de los esfuerzos continuos de SwRI para ayudar al sector de la movilidad. También puede respaldar los esfuerzos del gobierno en materia de ciberseguridad automotriz. Esta ciberseguridad abarca tanto las computadoras automotrices integradas como la infraestructura de redes inteligentes.

Se basa en un proyecto de 2020 en el que SwRI logró piratear con éxito un cargador J1772, interrumpiendo el proceso de carga mediante un dispositivo de suplantación construido en laboratorio. En uno de sus últimos proyectos, SwRI exploró técnicas de carga de vehículo a red (V2G).

Estas técnicas se rigen por las especificaciones ISO 15118, que describen los protocolos de comunicación entre los vehículos eléctricos y los equipos de suministro de vehículos eléctricos (EVSE) para facilitar la transferencia de energía eléctrica.

Necesidad de un cifrado mejorado y una arquitectura de confianza cero

Vic Murray, subdirector del Departamento de Sistemas de Alta Confiabilidad de SwRI, señaló que es fundamental proteger los pagos de las cargas. Subrayó que, a medida que la red evoluciona para admitir más vehículos eléctricos , es imperativo proteger la infraestructura crítica de la red contra los ciberataques y, al mismo tiempo, garantizar el procesamiento seguro de los pagos para la carga de vehículos eléctricos.

Murray destacó que su equipo de investigación identificó áreas de mejora y desarrolló un dispositivo AitM para monitorear el tráfico entre vehículos eléctricos y EVSE para la recopilación de datos, análisis y detección de posibles ataques.

Televisión inteligente

“Agregar cifrado a la clave de membresía de la red sería un primer paso importante para asegurar el proceso de carga V2G”, comentó FJ Olugbodi, ingeniero de SwRI.

Además, explicó que, si se permite el acceso a la red mediante claves de acceso directo no seguras, las regiones de memoria no volátil de los dispositivos habilitados para PLC se vuelven susceptibles de recuperación y reprogramación. Esta vulnerabilidad, según el ingeniero, abre la puerta a ataques destructivos como la corrupción del firmware.

Cifrar los sistemas integrados en los vehículos puede ser un desafío y, a veces, incluso plantear riesgos de seguridad.

Sin embargo, SwRI está desarrollando activamente una arquitectura de confianza cero para abordar estos y otros desafíos. También conecta varios sistemas integrados que utilizan un único protocolo de ciberseguridad.